データマスキングとは?データ連携時代に求められる設計の基本

クラウド化やSaaSの普及により、企業が扱うデータは社内だけでなく、複数システムや外部サービスへと連携されるのが前提となりました。その一方で、個人情報や機密情報を含むデータをどこまで、どのように扱うべきかに悩むケースも増えています。

こうした背景から注目されているのが「データマスキング」です。データマスキングとは、データの利用価値を損なうことなく、必要に応じて情報の見え方を制御する考え方を指します。単にデータを隠すのではなく、業務やデータ活用を止めずにセキュリティやプライバシー保護を両立させる点が特徴です。

本コラムでは、データマスキングの基本的な考え方や必要性、方式・タイプの違いに触れながら、データ連携を前提とした設計のポイントについて解説します。

目次

Boomiはどのようなことができるのかを1冊にまとめました。

複雑化したシステム環境をつなぎ、連携基盤をクラウドで実現します。

データマスキングとは“データの利用価値を保ったまま秘匿する”こと

データマスキングとは、業務や分析に必要なデータの形式や性質を保ったまま、個人情報や機密情報などの重要な部分だけを秘匿する考え方です。

単にデータを削除したり、利用できなくしたりするのではなく、「使える状態」を維持しながら、情報漏えいや不正利用のリスクを低減する点に特徴があります。

近年は、クラウドサービスやSaaSの活用、システム間のデータ連携が前提となり、データが社内外を横断して扱われるケースが一般的になりました。その結果、すべての場面で元データをそのまま扱うことは現実的ではなくなっています。

こうした環境において、用途や利用者に応じてデータの見え方を制御できるデータマスキングは、セキュリティとデータ活用を両立させるための重要なアプローチといえます。

暗号化・匿名化との違い

データマスキングは、暗号化や匿名化と並んでデータを保護する代表的な手法ですが、それぞれ目的や使われ方が異なります。

| データマスキング | 暗号化 | 秘匿化 | |

|---|---|---|---|

| 特徴 | 業務処理・連携・テストでの安全に利用できる | 保存・通信時のセキュリティ対策として利用できる | 統計・分析など個人特定が不要な用途において利用できる |

| 主な目的 | データとしての利用価値を保ったまま情報を秘匿化 | 第三者に内容を読ませない | 個人を特定できない状態にする |

| 元データへの復元 | 不要、見え方を制御する | 可能、復号が必要 | 不可 |

暗号化は復号を前提とするため、データを「守る」ことに主眼が置かれています。一方、匿名化は元の情報に戻せない不可逆処理であり、個人の特定を完全に排除したい場合に有効です。

これに対してデータマスキングは、データの構造やフォーマットを維持したまま、必要な部分のみを秘匿します。そのため、業務処理やテスト、システム間連携など、実際にデータを使い続ける場面に適している点が大きな特徴です。

どんなデータがマスキング対象になるのか

データマスキングの対象となるのは、業務上取り扱う必要はあるものの、そのまま外部に出すべきではない情報や、扱いに注意が求められるデータです。代表的な対象は次のとおりです。

・個人情報:氏名、メールアドレス、電話番号、住所、社員番号など

・取引先・顧客に関する情報:顧客ID、会員番号、契約番号、注文番号など

・営業・契約に関わる機密情報:単価、見積金額、支払条件、契約内容など

・システム運用・管理上の情報:ログインID、APIキーや識別コード(※扱い方に注意が必要なケース)

また、開発・検証環境で本番データを利用する場合や、外部ベンダー、パートナー企業とデータ連携を行う場面でも、データマスキングは重要な役割を果たします。実データの形式や特性を保ったまま安全に扱えるため、業務品質を落とさずにテストや検証を行いながら、情報漏えいのリスクを低減できます。

このように、データマスキングは特定の業務や部門に限らず、企業がデータを活用する多くの場面で検討すべき仕組みといえます。

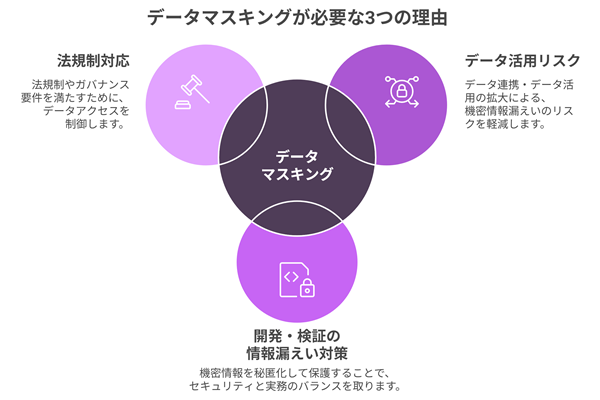

データマスキングが必要な3つの理由

クラウド化やデータ活用の進展により、企業が扱うデータの量や流通範囲は急速に広がっています。その中で、単にデータを守るだけでなく、「安全に使い続ける」ための仕組みとして、データマスキングの重要性が高まっています。

ここでは、データマスキングが必要とされる主な理由を3つの観点から整理します。

1. データ活用・データ連携の拡大によるリスクの増加

近年、社内システムだけでなく、SaaSや外部サービスとデータを連携させることが当たり前になりました。こうした環境では、データが複数のシステムを横断し、コピーや加工を繰り返しながら利用されます。その結果、データの所在や利用範囲を正確に把握しづらくなり、意図しない形で機密情報が扱われてしまうリスクが高まります。

データマスキングを取り入れることで、連携先や利用目的に応じてデータの見え方を制御できるようになり、データ活用を進めながらもリスクを抑える設計が可能になります。

2. 開発・検証・外部委託における情報漏えい対策

開発やテスト、検証の場面では、本番環境に近いデータを使いたいというニーズが少なくありません。しかし、実データをそのまま利用すると、情報漏えいのリスクが高まります。また、外部ベンダーや委託先にデータを渡すケースでも、同様の課題が生じます。

データマスキングを活用すれば、データの形式や分布を維持したまま機密情報だけを秘匿できるため、品質を落とさずに検証や業務を行いつつ、リスクを低減できます。これは、セキュリティと実務のバランスを取るうえで非常に有効な手段です。

3. 法規制・ガバナンス対応の要求が高まっている

個人情報保護法をはじめとする法規制や、社内ガバナンス・監査への対応も、データマスキングが求められる大きな理由の一つです。どの部署やシステムで、誰がどのデータを扱っているのかを明確にし、説明できる状態を保つことが重要になっています。

データマスキングを前提に設計することで、不要な情報へのアクセスを制限し、取り扱いルールを明確化できます。結果として、法規制への対応だけでなく、社内統制やリスク管理の強化にもつながります。

データマスキングの方式

データマスキングには、データをどのタイミングで、どのレイヤーで秘匿するかによって、大きく分けて2種類の方式に分けることができます。用途や運用環境によって適した方式は異なるため、それぞれの特徴を理解したうえで使い分けることが重要です。

静的データマスキング(Static Data Masking)

静的データマスキングは、本番データを他の環境へコピーするタイミングで、あらかじめデータをマスキングする方式です。代表的な利用シーンとしては、開発環境や検証環境へのデータ提供が挙げられます。

本番データに近い構造や分布を維持したまま、個人情報や機密情報のみを秘匿できるため、テストや検証の品質を保ちつつ、情報漏えいのリスクを低減できます。一方で、マスキング後のデータは変更されないため、用途や利用者ごとに見え方を切り替える柔軟性には限りがあります。

動的データマスキング(Dynamic Data Masking)

動的データマスキングは、データを参照・連携するタイミングでリアルタイムにマスキングを行う方式です。アクセスするユーザーや連携先システム、利用目的に応じて、データの見え方を制御できる点が特徴です。

例えば、同じデータであっても、社内利用者には一部情報を表示し、外部連携時には秘匿するといった制御が可能になります。データ活用やシステム連携が前提となる環境では、この動的な方式がより実態に合ったアプローチとなるケースも多く見られます。

データマスキングのタイプ

方式が「いつ・どこでマスキングするか」を表すのに対し、タイプは「データをどのように加工するか」を示します。用途に応じて適切なタイプを選択することで、セキュリティと利便性のバランスを取ることができます。

部分マスキング

部分マスキングは、データの一部のみを隠す手法です。例えば、電話番号の下4桁だけを伏せ字(XXX-XXXX-1234)にしたり、クレジットカード番号の一部のみ(下4桁-1234)を表示したりする場合などが該当します。

利用者に一定の情報を伝えつつ、重要な部分だけを保護したい場面で有効です。

ランダム化

ランダム化は、元の値とは無関係なランダムな値に置き換える方法です。データの特定や復元を防ぎたい場合に有効で、セキュリティを重視する用途に向いています。

一方で、データの意味や関連性が失われるため、業務用途によっては注意が必要です。

フォーマット保持

フォーマット保持は、文字数や形式(桁数、記号の位置など)を維持したままデータをマスキングする手法です。CSV連携やシステム間連携など、データ形式が厳密に定義されている場合でも影響を最小限に抑えられます。

業務システムや連携処理への影響を避けたい場合に、特に有効なタイプです。

置換

置換は、実際の値を別の値に置き換えるマスキング手法です。氏名や住所を架空の値に差し替えるなど、データの形式や意味をある程度保ちながら秘匿できる点が特徴です。

業務フローやテストで「それらしい値」が必要な場合に適しています。

データマスキングとデータ連携の関係性、設計の考え方

企業がデータを活用するうえで、システム間のデータ連携はもはや欠かせない前提となっています。業務システムやSaaS、外部サービスとの連携が増えるほど、データは社内外を移動し、複製・加工されながら利用されていきます。

こうした環境では、データマスキングを単独のセキュリティ対策として考えるのではなく、データ連携を前提とした設計に組み込むことが重要です。

あらかじめデータマスキングを考慮して設計することで、機密性やプライバシーを確保しつつ、データ活用を止めない運用が可能になります。

データ連携が前提になることで生じる課題

データ連携が増えると、各システムやアプリケーションごとにマスキング処理を実装する必要が出てきます。しかし、この方法ではルールが分散しやすく、仕様変更や例外対応のたびに管理負荷が高まります。

また、「どのデータが、どの連携先で、どのように扱われているのか」を把握しづらくなり、結果としてブラックボックス化や属人化を招くリスクもあります。連携が増えるほど、個別対応の限界が顕在化していきます。

連携フロー全体で考えるデータマスキング設計

こうした課題に対して有効なのが、データマスキングを連携フロー全体の設計として捉えるという考え方です。

「どのタイミングで」「どのデータを」「どの連携先に渡すのか」を整理したうえで、マスキングの有無や方式を定義することで、ルールを一元的に管理できます。データの“通り道”で制御する発想を取り入れることで、システム個別の実装に依存しない、柔軟で再利用性の高い設計が可能になります。

連携基盤を活用したデータマスキング設計

データ連携基盤を活用すれば、連携処理の中でデータマスキングを制御することができます。連携先や用途に応じてマスキングルールを切り替えたり、同じデータでも参照先によって見え方を変えたりすることが可能です。

Boomiのような連携基盤を用いることで、マスキング処理を各アプリケーションに分散させる必要がなくなり、設計や運用をシンプルに保つことができます。これは、データマスキングを単なるセキュリティ機能ではなく、データ活用を支える運用設計の一部として扱うという考え方につながります。

データマスキングは“セキュリティ施策”ではなく、運用設計の一部

データマスキングは、情報漏えいを防ぐためだけのセキュリティ対策ではありません。データ連携やデータ活用が前提となった現代の業務においては、いかに安全にデータを使い続けるかを考えるための設計要素です。

データマスキングの方式やタイプを理解し、連携を見据えた形で組み込むことで、データの機密性やプライバシーを守りながら、業務や分析のスピードを落とさない運用が可能になります。今後のデータ活用を見据えるうえでも、データマスキングを運用設計の一部として捉え、全体最適の視点で設計することが重要です。

Boomiはどのようなことができるのかを1冊にまとめました。

複雑化したシステム環境をつなぎ、連携基盤をクラウドで実現します。